Cấu hình VPN remote access trên router cisco

Thông thường ta khai báo remote access vpn trên firewall, trong bài này mình trình bày khai báo và test thử trên router cisco. Logic trên cisco router sẽ là client cần khai báo groupname và key, xong khi router check ok thì mới đến khai báo user/pass để VPN.

Note: Cấu hình thực sự loằng ngoằng :))

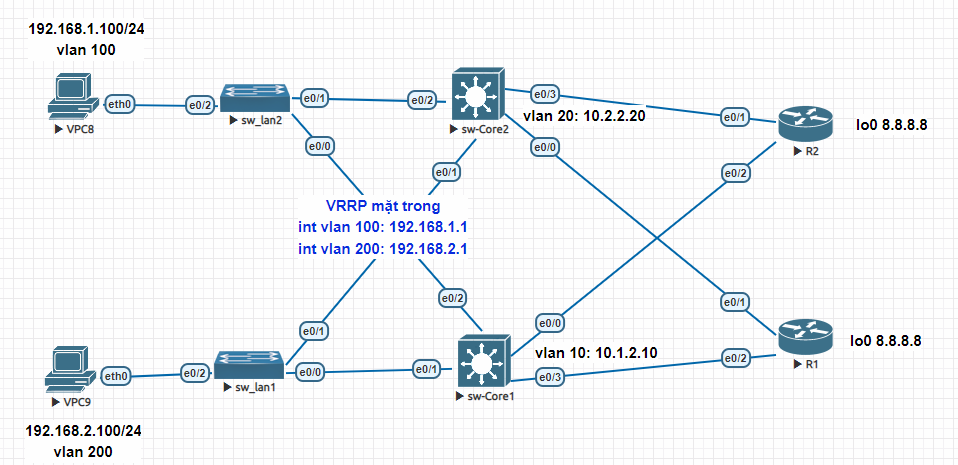

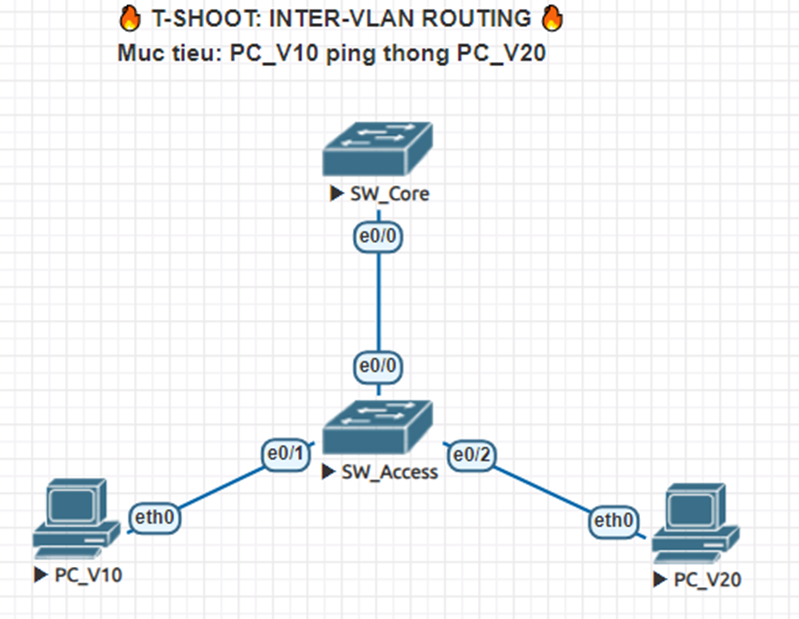

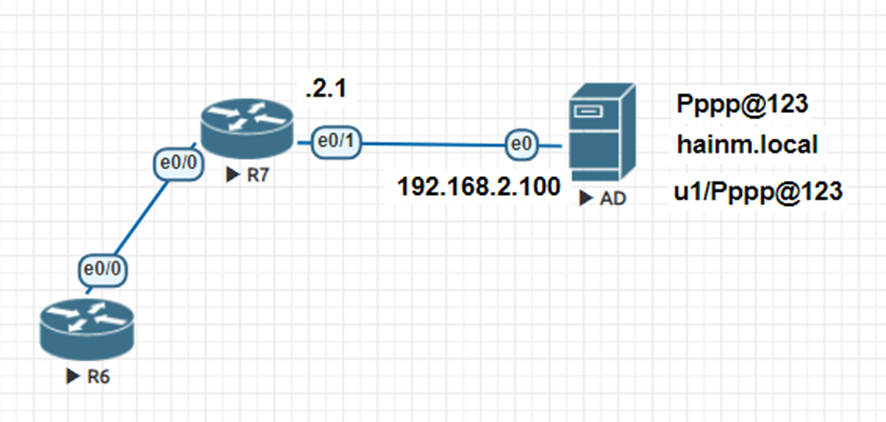

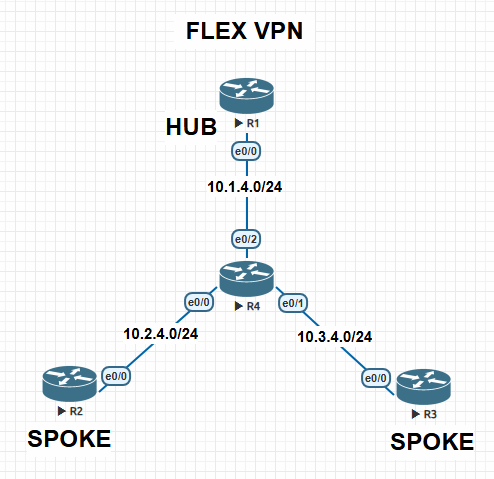

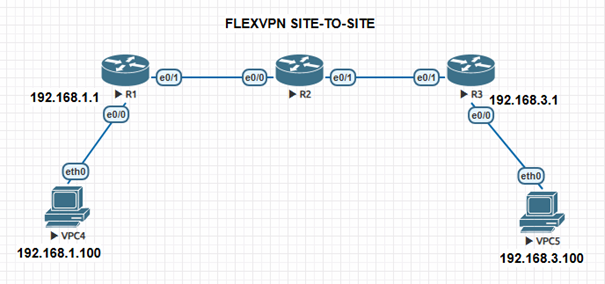

Mô hình:

Đầu tiên mình khai báo pool IP sẽ cấp cho các người dùng khi dùng VPN:

ip local pool vpnpool 192.168.2.10 192.168.2.100

username u1 password u1 ##Khai các username/pass cho user trên router luôn

#########Sau đó khai phương thức xác thực AAA##########

aaa new-model

aaa authentication login USERAUTH local #########USERAUTH Khai báo bên dưới#######

aaa authorization network NETAUTHORIZE local ##########NETAUTHORIZE khai báo bên dưới#########

########Khai báo IPSec pha 1 ##############

crypto isakmp policy 10

encryption 3des

hash md5

authentication pre-share

group 2

##########Khai báo key cho nhóm user VPN là cisco123#############

crypto keyring key_store

pre-shared-key address 0.0.0.0 0.0.0.0 key cisco123

#########Khai các thông số sẽ cấp cho client như DNS, Domain, IP DHCP...#########

crypto isakmp client configuration group remotevpn

key cisco123

dns 8.8.8.8

domain ccnacaptoc.com

pool vpnpool

#####Những user vpn đăng nhập đúng key cisco123 sẽ cho vào nhóm tên là USERAUTH và NETAUTHORIZE########

#####Nhóm này sẽ được truyền traffic trên kênh VPN##########

crypto isakmp profile remoteclients

keyring key_store

match identity group remotevpn

client authentication list USERAUTH

isakmp authorization list NETAUTHORIZE

client configuration address respond

#####Khai báo thông số pha 2 ##########

crypto ipsec transform-set TRSET esp-3des esp-md5-hmac

exit

crypto dynamic-map DYNMAP 10

set transform-set TRSET

set isakmp-profile remoteclients

exit

##########Cho pha 2 vào crypto map VPNMAP########

crypto map VPNMAP 10 ipsec-isakmp dynamic DYNMAP

#######Cho crypto map vào interface########

int e0/0

crypto map VPNMAP

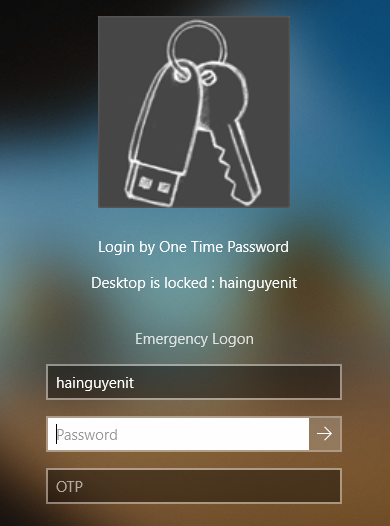

##########Trên client PC###########

Cài phần mềm VPN Cisco client (google search)

Sau đó điền thông số như dưới

Kết quả connect thành công:

Sau đó ping thử từ client vào PC trong LAN 192.168.1.100

Bài viết cùng danh mục

Danh mục bài viết

- Juniper

- Tài Nguyên LAB

- Wireshark

- FeedBack

- Multicast lab

- Security Infa

- Checkpoint

- Lab OSPF

- Router Logging

- LAB CCNA CCNP CÓ GIẢI

- DMVPN

- Mikrotik

- MPLS

- PFSENSE

- DUMP CCNA

- Điều khoản

- F5 LTM

- MONITOR NETWORK

- TOOL HỌC CCNA

- TƯ VẤN KHÓA HỌC

- PYTHON SCRIPT HỮU ÍCH

- IPv6

- Quality of Service

- QoS

- VXLAN

- SDWAN

- ISE

- Fortigate

- BGP

- MINH HỌA KHÁI NIỆM TRONG CCNA

- Bài tập CCNA CCNP (support Học viên)

- Phỏng vấn IT chứng khoán

- Layer2 CCNA

- Bài tập thiết kế mạng CCNA

- Linux

- EEM SCRIPT

- ASA LAB

- DHCP

- NEXUS

- Giao thức IS IS

- ANSIBLE

- PALO ALTO

- ARUBA SWITCH

- CÂU HỎI TỪ ĐỀ THI THẬT

- VRF

- AWS SIMULATOR CHO NETWORK ADMIN

- ĐỊNH HƯỚNG NGHỀ NGHIỆP

- Troubleshoot lỗi mạng

- TRẮC NGHIỆM THỰC TẾ

- TÀI NGUYÊN LÀM LAB

- Giải thích lí thuyết dễ hiểu

- TỔNG ĐÀI

- WIFI

- CEH cho network admin

- CCNA HIỆU ỨNG ĐỘNG

![[VIDEO] Cài đặt EVE và fix lỗi](https://hainguyenit.edubit.vn/data/sites/60dd42834108d3de178b4568/files/cai-eve.png)

.png)