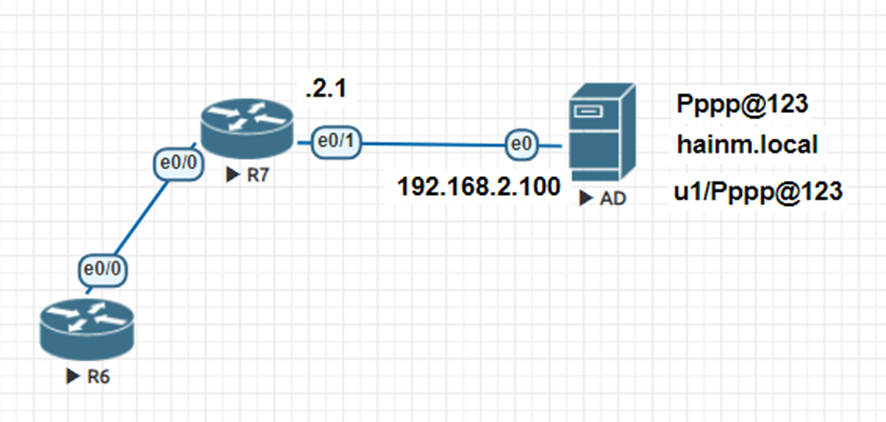

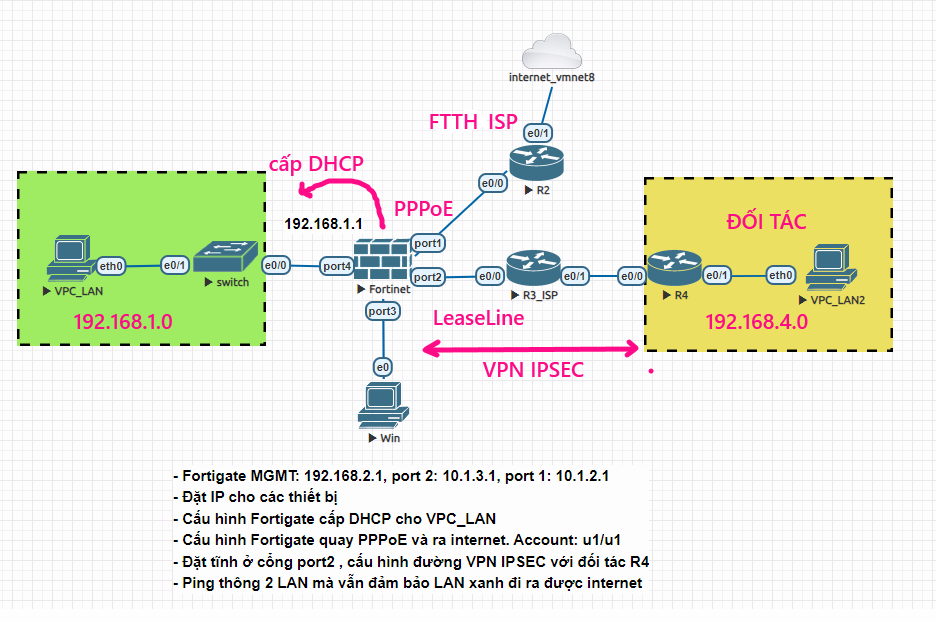

Lab Fortigate PPPoE và DHCP server và VPN IPsec

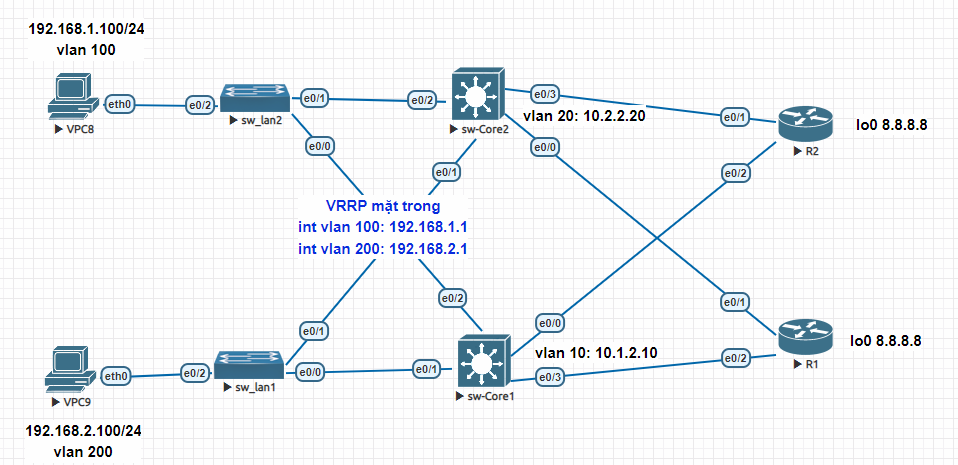

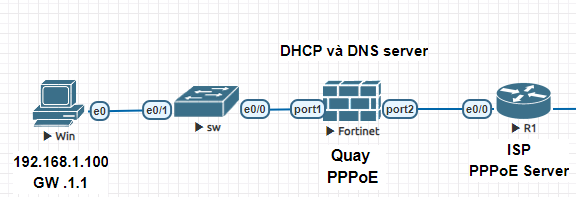

Mô hình lab mạng:

|

THỰC HIỆN: - Đặt IP cho Fortigate MGMT: 192.168.2.1, port 2: 10.1.3.1, port 1: 10.1.2.1 - Đặt IP cho các thiết bị khác ( Quy hoạch IP, ví dụ link đoạn R3-R4 thì là 10.3.4.3 và 10.3.4.4)

- Cấu hình R2 làm PPPoE server để cấp IP cho Fortigate. Cấp xong thì Fortinet cần ping ra được internet

|

Tải file lab EVE: TẠI ĐÂY

Bạn tải image Fortigate ở đây https://mega.nz/folder/AVd21DpK#AEuf29CMzA-yJuv3F8oDbw/folder/pN0yWIpY

==============GỢI Ý CÁC BƯỚC KHÓ VỚI NGƯỜI MỚI===========

Tạo PPPoE server trên Router Cisco R2:

|

bba-group pppoe global username u1 password u1 ##Để cho client nhập vào interface Virtual-Template1 ! interface Ethernet0/0 |

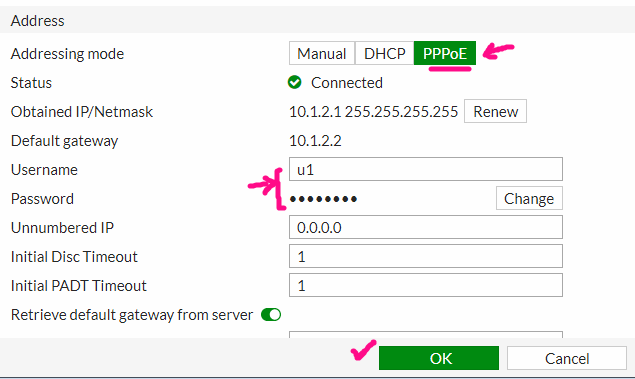

Tạo PPPoE client trên Fortigate Port1:

Vào mode CLI của FGT, gõ:

| config system interface edit port1 set mode pppoe end |

Sau đó mới vào giao diện FGT, chọn Network > Interface > port1 và điền u1/u1 rồi bấm OK và xem nhận IP từ PPPoE server chưa

Tạo Cấu hình VPN IP SEC với Cisco:

Cisco:

|

crypto isakmp policy 1 ! crypto map CM 10 ipsec-isakmp !!Note: ACL có chiều từ R4 sang FGT interface e0/0 |

Fortigate:

Tạo trên giao diện xong thì vào cli để chỉnh thông số khớp với bên Cisco R4:

|

FGT_01 # show vpn ipsec phase1-interface

FGT_01 # show vpn ipsec phase2-interface |

Ta cần chỉnh các phần bôi vàng bên trên cho khớp với Cisco.

Bài viết cùng danh mục

Danh mục bài viết

- Juniper

- Tài Nguyên LAB

- Wireshark

- FeedBack

- Multicast lab

- Security Infa

- Checkpoint

- Lab OSPF

- Router Logging

- LAB CCNA CCNP CÓ GIẢI

- DMVPN

- Mikrotik

- MPLS

- PFSENSE

- DUMP CCNA

- Điều khoản

- F5 LTM

- MONITOR NETWORK

- TOOL HỌC CCNA

- TƯ VẤN KHÓA HỌC

- PYTHON SCRIPT HỮU ÍCH

- IPv6

- Quality of Service

- QoS

- VXLAN

- SDWAN

- ISE

- Fortigate

- BGP

- MINH HỌA KHÁI NIỆM TRONG CCNA

- Bài tập CCNA CCNP (support Học viên)

- Phỏng vấn IT chứng khoán

- Layer2 CCNA

- Bài tập thiết kế mạng CCNA

- Linux

- EEM SCRIPT

- ASA LAB

- DHCP

- NEXUS

- Giao thức IS IS

- ANSIBLE

- PALO ALTO

- ARUBA SWITCH

- CÂU HỎI TỪ ĐỀ THI THẬT

- VRF

- AWS SIMULATOR CHO NETWORK ADMIN

- ĐỊNH HƯỚNG NGHỀ NGHIỆP

- Troubleshoot lỗi mạng

- TRẮC NGHIỆM THỰC TẾ

- TÀI NGUYÊN LÀM LAB

- Giải thích lí thuyết dễ hiểu

- TỔNG ĐÀI

- WIFI

- CEH cho network admin

- CCNA HIỆU ỨNG ĐỘNG

.png)

.png)

.png)

.png)

.png)

.png)

.png)

![[VIDEO] Cài đặt EVE và fix lỗi](https://hainguyenit.edubit.vn/data/sites/60dd42834108d3de178b4568/files/cai-eve.png)